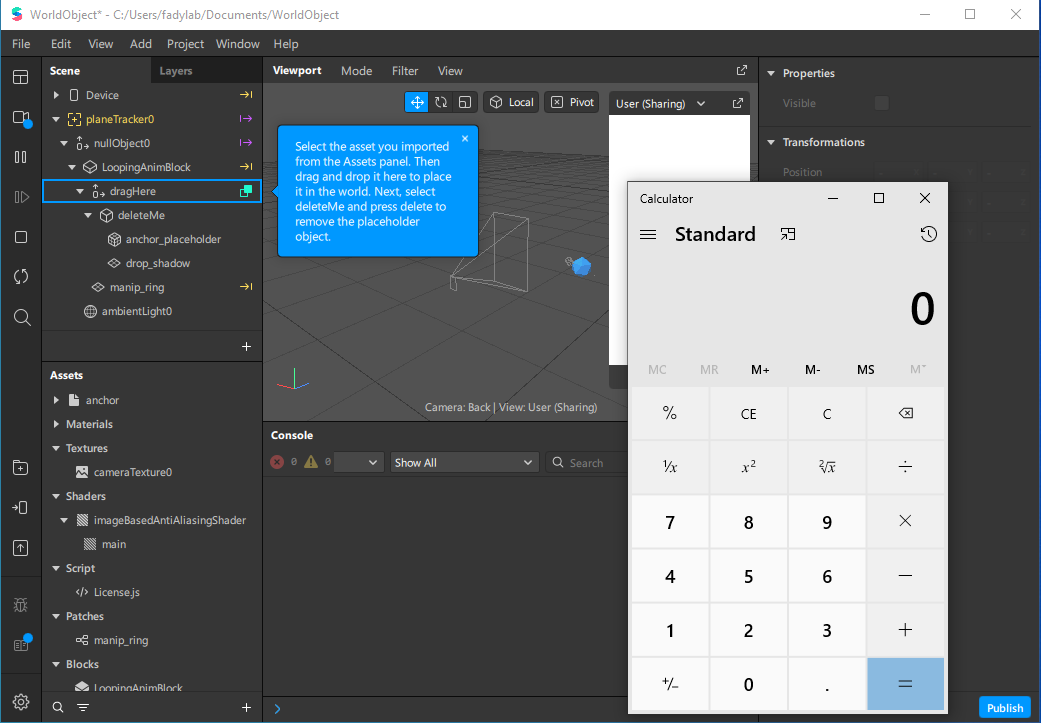

Original Link : https://blog.fadyothman.com/metas-sparkar/?fbclid=IwAR0j7bwW138TIsMBs9B1odzQBwFNPp6iTar3JcPJBheaoG93u_RcT80rjBw Target : [Meta]SparkAR Studio Summary : arprojpkg 확장자를 대상으로 Path Traversal 취약점을 찾고, RCE 까지 가는 과정 Details arprojpkg 파일은 다음과 같음. 내부의 PassTheObject.arproj이 실제로 로컬 디스크 상에 써지는지 확인 Path Traversal 테스팅을 위해 evilarc를 이용하여 악성 zip 파일 생성 $ evilarc.py -d 8 -f 1.zip test.txt evilarc.p..